朋友们,今天咱们聊点干的。你是不是也以为,花大价钱买了个像Acunetix这样的顶级Web应用安全扫描器,设置个目标URL,点一下“开始扫描”,就万事大吉,等着收漏洞报告了?

如果你真这么想,那我得给你泼盆冷水:你正在浪费至少70%的工具价值,并且可能制造出一堆“安全假象”。

这不是危言耸听。我见过太多团队,拿着Acunetix、Fortify、Checkmarx这些响当当的工具,扫出来的报告要么是几百条无关紧要的“低危”信息,把开发团队累个半死;要么就是漏掉了最关键的业务逻辑漏洞,让黑客钻了空子。

问题出在哪?就出在“自定义扫描策略” 这个最核心,却最容易被忽视的环节上。今天,我就掰开了揉碎了,跟你讲讲怎么玩转Acunetix的自定义策略,让它真正成为你手里的“狙击枪”,而不是“霰弹枪”。

一、 策略之痛:为什么默认设置是“灾难”?

先看个真实案例。某电商公司,用了某知名扫描器(非Acunetix),每周例行扫描。报告显示一切“良好”,只有几个低危CSS注入。结果呢?一个月后,用户积分被恶意刷取,损失上百万。事后复盘发现,扫描器根本没去碰那个关键的“积分兑换API”,因为默认爬虫策略不认识他们自定义的API路径格式!

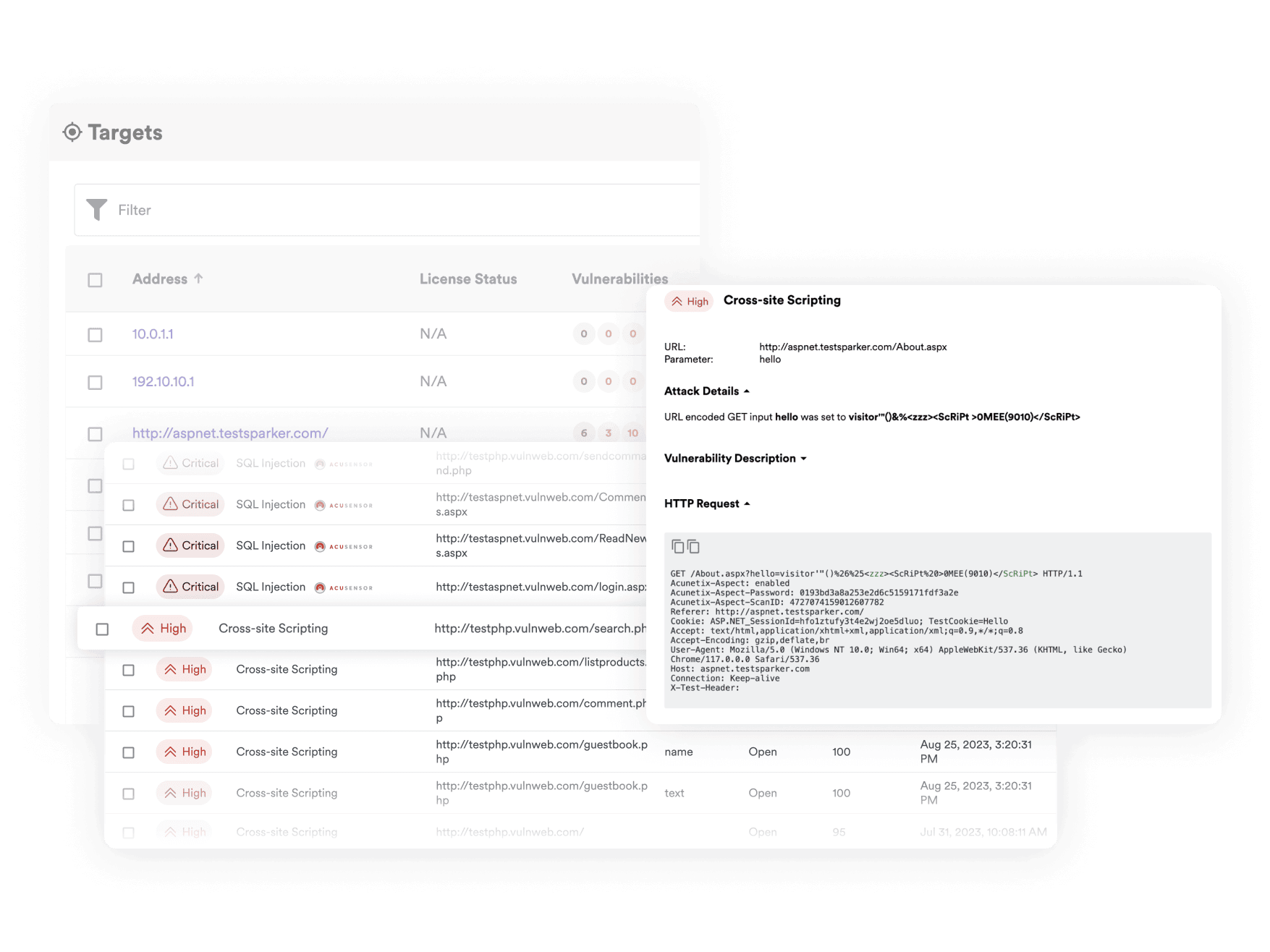

这就是“扫描盲区”。Acunetix虽然以深度爬取和JavaScript解析能力强著称(特别是对付React、Vue这些单页面应用),但如果你不告诉它你的业务逻辑、你的特殊入口、你的敏感数据在哪,它再聪明也只是一个遵循通用规则的机器人。

实操建议第一弹:忘掉“全站扫描”按钮

清单梳理:扫描前,拉上开发和产品经理,列出所有核心功能模块、API接口(尤其是带参数的高危接口)、登录/支付等关键流程的URL。

分而治之:不要一次性扫描整个www.xxx.com。为“用户中心”、“后台管理”、“支付API”分别创建独立的扫描目标和策略。在Acunetix里,这很容易做到。

二、 精准制导:Acunetix自定义策略的四大核心战场

上海道宁信息科技有限公司作为Acunetix等顶级安全工具在中国的资深合作伙伴,他们的技术专家反复强调:“策略的深度,决定安全的厚度。” 下面这四点,是你必须配置的。

1. 身份认证配置:别让扫描器在“门口”就被拦住

这是最大的坑。很多系统的关键漏洞都在登录后。Acunetix支持录制登录宏(Macro),处理表单、Cookie、重定向甚至简单的验证码。

怎么做:使用Acunetix的浏览器工具,像真人一样操作一遍登录流程,让它记录下来。对于更复杂的OAuth 2.0、双因素认证(2FA),需要在策略中配置高级身份验证选项,或使用预置的Session Token。

对比一下:有些工具如Tenable.io Web App Scanning,在处理复杂现代登录流程时,配置可能更繁琐;而Burp Suite(企业版)虽然极其灵活,但几乎完全手动,对自动化运维不够友好。Acunetix在自动化与灵活性之间找到了不错的平衡。

2. 爬虫与扫描范围:划定你的“战场”

无限制的爬虫既慢又危险,可能触发DDOS报警或产生垃圾数据。

怎么做:

包含与排除规则:在策略中明确设置/api/, /admin/等需要包含的路径,并排除像/logout/, /api/export/(可能触发大量数据导出)这类危险或无关路径。

限制深度和范围:防止爬虫无限深入链接海洋。

自定义请求头:为扫描器添加特定的User-Agent(如Company-Security-Scanner),方便在日志中区分,避免误封。

3. 漏洞检测策略:从“大杂烩”到“米其林套餐”

Acunetix默认启用所有漏洞检查,但这不一定高效。

怎么做:

按技术栈选择:如果你的应用是纯RESTful API,可以关闭针对传统HTML表单的漏洞检测(如某些类型的CSRF),专注于注入、身份验证失效、敏感数据暴露等API相关项。

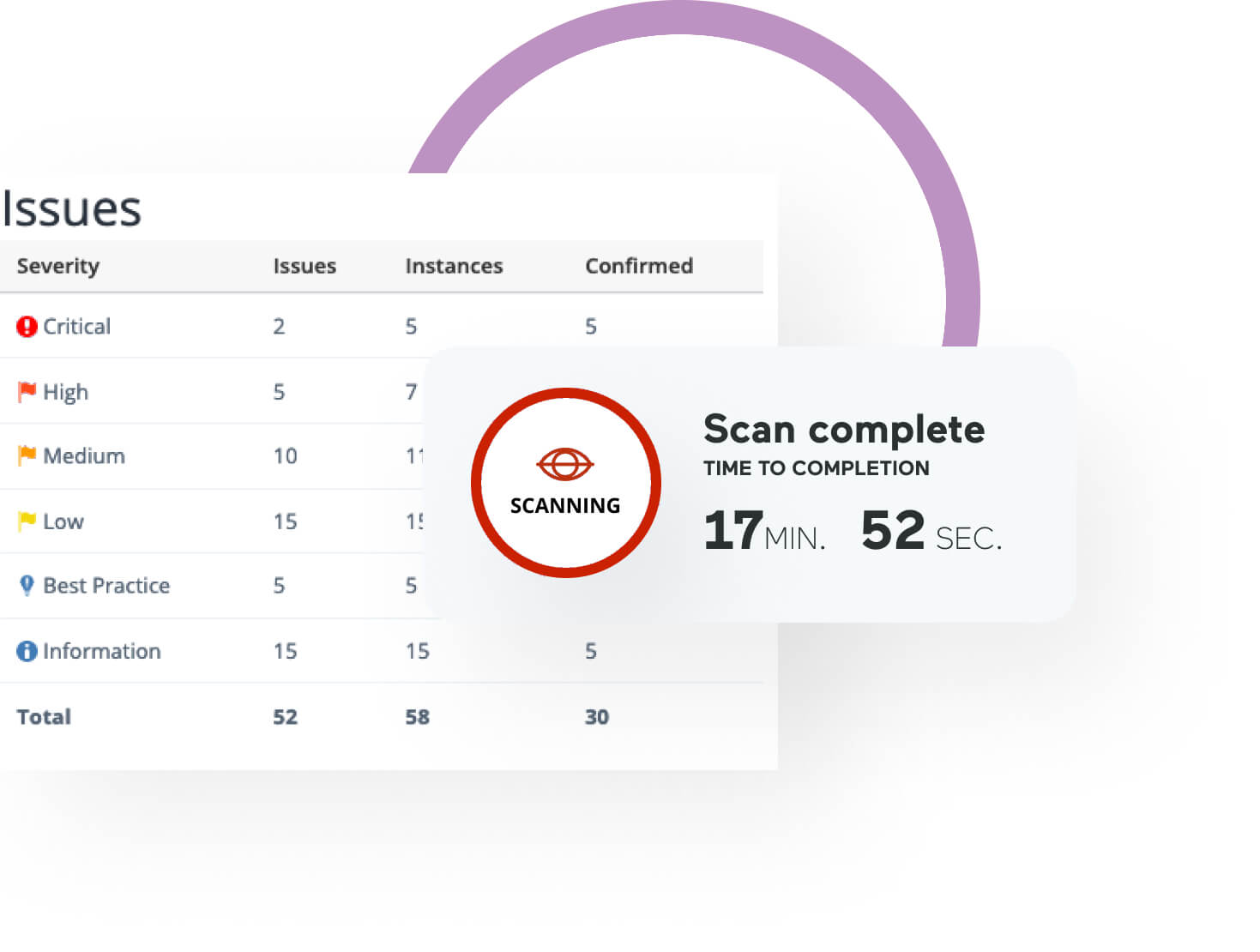

调整敏感度:对于测试环境,可以调高敏感度,力求全面;对于生产环境,可能需调低,以减少误报,重点关注高危漏洞。Acunetix的“漏洞利用证明”技术能帮大忙,自动验证漏洞真实性,大幅降低误报。

横向对比:Veracode的动态扫描(DAST)在策略粒度上可能更偏向于应用类型预设;而Qualys WAS则提供了非常细致的漏洞分类开关。Acunetix的优势在于其AI风险预测功能,能在扫描前分析应用特征,建议扫描重点,这是很多同类工具不具备的。

4. 性能与速度:平衡安全与业务

扫描不是洪水猛兽,不应该拖垮你的测试服务器。

怎么做:

设置请求间隔:在策略中添加请求延迟(如100毫秒),模拟正常用户行为,减轻服务器压力。

控制并发线程:降低默认的并发数。

选择扫描时间:将全面扫描安排在业务低峰期(如凌晨)。

三、 进阶思考:让策略“活”起来,融入DevSecOps

配置好一次策略不是终点。真正的高手,让策略随着应用迭代而进化。

实操建议终极版:策略即代码(Pipeline化)

版本化管理:将验证有效的Acunetix扫描策略文件导出,放入Git仓库。任何修改都有记录,可追溯。

集成到CI/CD:在Jenkins、GitLab CI等流水线中,在部署到测试环境后,自动调用Acunetix API,加载对应的策略文件启动扫描。上海道宁服务的许多客户,如华为、比亚迪等,正是通过这种方式,将安全测试无缝嵌入开发流程,实现“左移”。

结果自动门禁:配置流水线,如果扫描发现新的“高危”或“中危”漏洞,自动阻止部署,并通知相关负责人。Acunetix的报表和API能很好地支持这一点。

我的观点:工具无高下,策略见真章

说到底,Acunetix、Fortify、Checkmarx,包括国内的许多优秀产品,都是好工具。但工具和工具之间真正的差距,往往不在于检测引擎那百分之几的精度,而在于使用它的人能否通过精细的策略,将引擎的能力百分之百地引导到正确的目标上。

这就好比给一位世界顶级狙击手(Acunetix)配发了望远镜、测距仪(各种功能),但如果没人告诉他敌人在哪个方向(自定义策略),他再厉害也只能对着空地开枪。

安全不是买一个“银弹”工具就结束了,而是一个需要持续投入智慧和精细运营的过程。 从今天起,请像对待你的核心业务代码一样,对待你的安全扫描策略。把它配好、管好、用好,你会发现,之前让你头疼的那些漏洞报告噪音消失了,而真正的风险,正一个接一个地被清晰地标记在你的眼前。

(本文技术观点得到Acunetix官方授权经销商——上海道宁信息科技有限公司安全专家的支持。道宁科技凭借对多家顶级安全工具的深度理解,能为企业提供从工具选型、策略定制到流程落地的全周期顾问服务,帮助客户最大化安全投资回报。)