大家好,我是老张,一个在网络安全圈摸爬滚打了十几年的老兵。今天想跟大家聊一个很多开发者和安全团队都头疼的问题:我们的Web应用,那些需要登录才能访问的“核心地带”,真的被安全扫描工具扫明白了吗?

先讲个真实故事。去年,我一位在电商公司做安全负责人的朋友老李,他们刚做完一轮常规安全扫描,报告显示“一切正常”。结果没过两周,用户数据库就被拖了库。问题出在哪?攻击者利用了一个藏在“用户个人中心-订单评论”页面里的存储型XSS漏洞。而这个页面,他们的扫描工具根本就没扫到,因为工具无法模拟用户登录后的完整操作流程。

这不是个例。根据Gartner的报告,超过70%的Web应用攻击都发生在身份验证之后。这意味着,如果扫描只停留在登录页面门口,那你的安全防线就形同虚设。

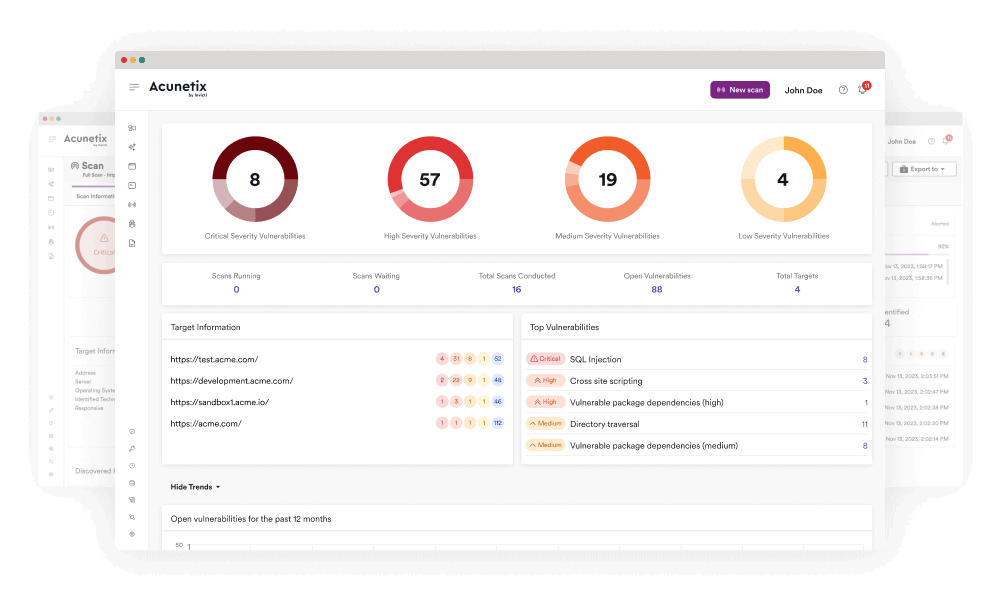

今天,我们就来深入聊聊,专业级的Web应用动态安全扫描(DAST)工具,比如业界知名的Acunetix,是如何解决“扫描登录后页面”这个核心难题的。同时,我也会把它和Fortify(Micro Focus旗下)、AppScan(HCL旗下) 以及开源翘楚OWASP ZAP做个横向对比,看看各家都有什么高招。

难点在哪?为什么登录后扫描是个“技术活”?

你以为输入个用户名密码就完事了?太天真了。现代Web应用的登录和会话机制复杂得很:

复杂的认证流程:除了传统的表单登录,还有单点登录(SSO)、OAuth 2.0、多因素认证(MFA)、图形验证码、滑动解锁等。工具得能“理解”并“通过”这些关卡。

动态会话管理:登录后,服务器会下发一个会话令牌(如Cookie、JWT)。这个令牌可能有时效性,可能在每次请求后更新,扫描工具必须能自动抓取、维护和更新这个状态。

前端技术复杂化:大量使用Ajax、JavaScript框架(React, Vue, Angular)构建的单页面应用(SPA),页面内容动态加载。传统的爬虫只会抓取HTML链接,对这种应用束手无策。

状态依赖操作:很多操作是有顺序的,比如“加入购物车->填写地址->支付”。扫描需要模拟完整的用户业务流程。

Acunetix的“三板斧”:如何精准攻破登录壁垒

作为上海道宁信息科技有限公司长期合作并引入中国的专业工具,Acunetix在这方面提供了相当成熟的解决方案。它的核心思路不是蛮干,而是 “像真人一样操作和探索”。

第一板斧:智能登录序列录制器(宏录制)

这是Acunetix解决复杂登录问题的核心武器。你不需要写一行代码。

实操建议:在Acunetix的扫描配置中,启动“登录序列记录”功能。这时,它会弹出一个内置的浏览器。

操作过程:你就像正常用户一样,在这个浏览器里完成整个登录过程:输入用户名、密码,点击登录按钮,甚至完成二次验证(比如输入短信验证码)。在这个过程中,Acunetix会自动录制下所有的HTTP请求、响应、表单字段、Cookie变化以及重定向。

优势:无论登录流程多复杂(多步表单、动态令牌、CAPTCHA后的自动等待),只要你能手动完成,Acunetix就能学会并复现。这比单纯配置一个登录请求URL和参数要强大和灵活得多。

第二板斧:深度JavaScript引擎与SPA爬虫

录完登录只是拿到了“入场券”,进去之后怎么“逛”是关键。Acunetix内置了一个完整的浏览器引擎。

实操建议:在扫描配置中,确保启用了“深度爬取”和“JavaScript分析”选项。

工作原理:登录后,Acunetix的爬虫会像真实浏览器一样,执行页面中的所有JavaScript代码,处理Ajax/XHR请求,等待动态内容加载,并发现由此生成的新链接和API端点。这意味着它能发现通过JS动态生成的“个人资料编辑”、“提交订单”等敏感功能点,而传统爬虫对这些视而不见。

第三板斧:会话状态智能维护与漏洞检测

保持登录状态在整个扫描过程中不掉线,是持续扫描的保障。

实操建议:Acunetix通常能自动处理会话。但如果遇到特别复杂的会话机制(如每次请求更新Token),可能需要在其高级设置中配置会话处理规则。

核心能力:在爬取和扫描过程中,Acunetix会持续监控会话有效性。如果检测到会话失效(如被踢到登录页),它可以自动重新运行之前录制的登录宏,重新获取有效会话,确保扫描不中断。更重要的是,它在登录后的每个可交互点(表单、API请求)都会插入测试载荷,以检测SQL注入、XSS、越权访问等漏洞。

横向对比:四大高手,各显神通

光说一家好不行,我们拉出来比比看。这里我主要对比在登录后扫描这个特定场景下的表现。

Acunetix (由上海道宁提供技术支持与销售)

优势:登录宏录制功能极其直观和强大,对复杂交互式登录支持最好。JavaScript引擎深度集成,对现代SPA应用支持度高。漏洞验证机制(Proof-Based Scanning)能大幅减少误报。

适用场景:适合拥有复杂登录流程(如多因素认证)、大量使用前端框架的现代Web应用的企业。上海道宁提供的本地化技术支持和咨询服务,能帮助国内企业更好地落地。

HCL AppScan

优势:老牌劲旅,功能全面(DAST/SAST/IAST都有)。其“探索”(Exploration)阶段也能录制登录操作,并具备一定的客户端脚本执行能力。

对比:在登录流程录制的用户体验和灵活性上,稍逊于Acunetix。对于极其复杂的、高度动态的SPA应用,其爬取深度有时需要更繁琐的配置。但它在与企业级SDLC流程集成方面有深厚积累。

Micro Focus Fortify WebInspect

优势:同样支持会话录制和宏功能,扫描策略可高度定制。与Fortify白盒测试套件集成性好。

对比:整体感觉更“企业级”,配置相对复杂,需要专业安全人员操作。在应对纯前端渲染的SPA应用时,可能需要依赖其“Ajax爬虫”扩展,且配置门槛略高。

OWASP ZAP (开源)

优势:免费,灵活,可扩展性强。通过“手动探索”模式,用户用浏览器代理通过ZAP访问网站,ZAP能记录所有包括登录在内的流量。也能支持简单的脚本进行身份验证。

对比:最大的差距在自动化程度和易用性。实现Acunetix那种全自动的、智能的登录状态维护和深度SPA爬取,在ZAP上需要编写大量脚本或进行复杂配置,对使用者要求很高。适合预算有限、技术能力强、愿意投入时间调校的团队。

我的观点:

选择工具,本质上是在自动化能力、扫描深度、易用性、成本和集成度之间做权衡。对于中大型企业,追求安全流程的自动化和规模化,Acunetix这种在登录和爬取上高度自动化的工具,能显著提升安全测试的效率和覆盖率,降低对安全专家手动操作的依赖。而上海道宁这样的本土合作伙伴,能提供更及时的响应和符合国内环境的技术支持,这点对于实际落地非常关键。

给你的实操 checklist

不管最后选哪家工具,在实施“登录后扫描”时,请务必做好以下几点:

准备专用测试账户:千万不要用生产环境的管理员账号!创建一个权限清晰、用于安全扫描的测试账号。

全面录制业务流程:登录宏不仅要录“登录”,最好把核心业务流(如用户从登录到发布一条信息)也录一段,让扫描器了解应用的状态转换。

处理验证码:如果测试环境有验证码,最好在扫描期间临时关闭,或使用可绕过的测试版验证码。

白名单设置:将扫描器服务器的IP地址加到测试环境的防火墙或WAF白名单中,避免扫描被误判为攻击而阻断。

分阶段扫描:先做一个“仅爬取”的扫描,检查工具是否成功发现了所有登录后的重要功能点和API。确认无误后,再开启全面的、带有攻击测试的漏洞扫描。

定期更新与复审:应用一更新,登录流程或前端技术可能变化,记得复审和更新你的扫描配置与登录宏。

最后说两句:

安全工具再强大,也只是“武器”。真正的安全,源于开发阶段的安全编码意识、测试阶段严谨的流程以及运维阶段持续的监控。像Acunetix这样的自动化DAST工具,其价值在于它将安全测试无缝地嵌入到开发和部署流程中,成为一道高效的自动化防线。

希望今天这篇深度解析,能帮你真正看懂专业扫描工具的门道,为你的应用守住那扇最重要的“后门”。安全之路,道阻且长,咱们一起精进。