兄弟们,今天咱们不聊虚的,就聊一个让所有开发和安全工程师都头大的问题:安全扫描工具(比如Acunetix)哐哐给你报了一堆高危漏洞,红彤彤一片,你该怎么办?

是手忙脚乱地瞎改一通,还是直接摆烂,把报告扔给领导说“这工具误报太高”?别急,我见过太多团队在这栽跟头。今天,我就以一个过来人的身份,结合真实的案例和数据,跟你聊聊怎么科学、高效地“灭火”。

一、 先别急着写代码!第一步90%的人都做错了

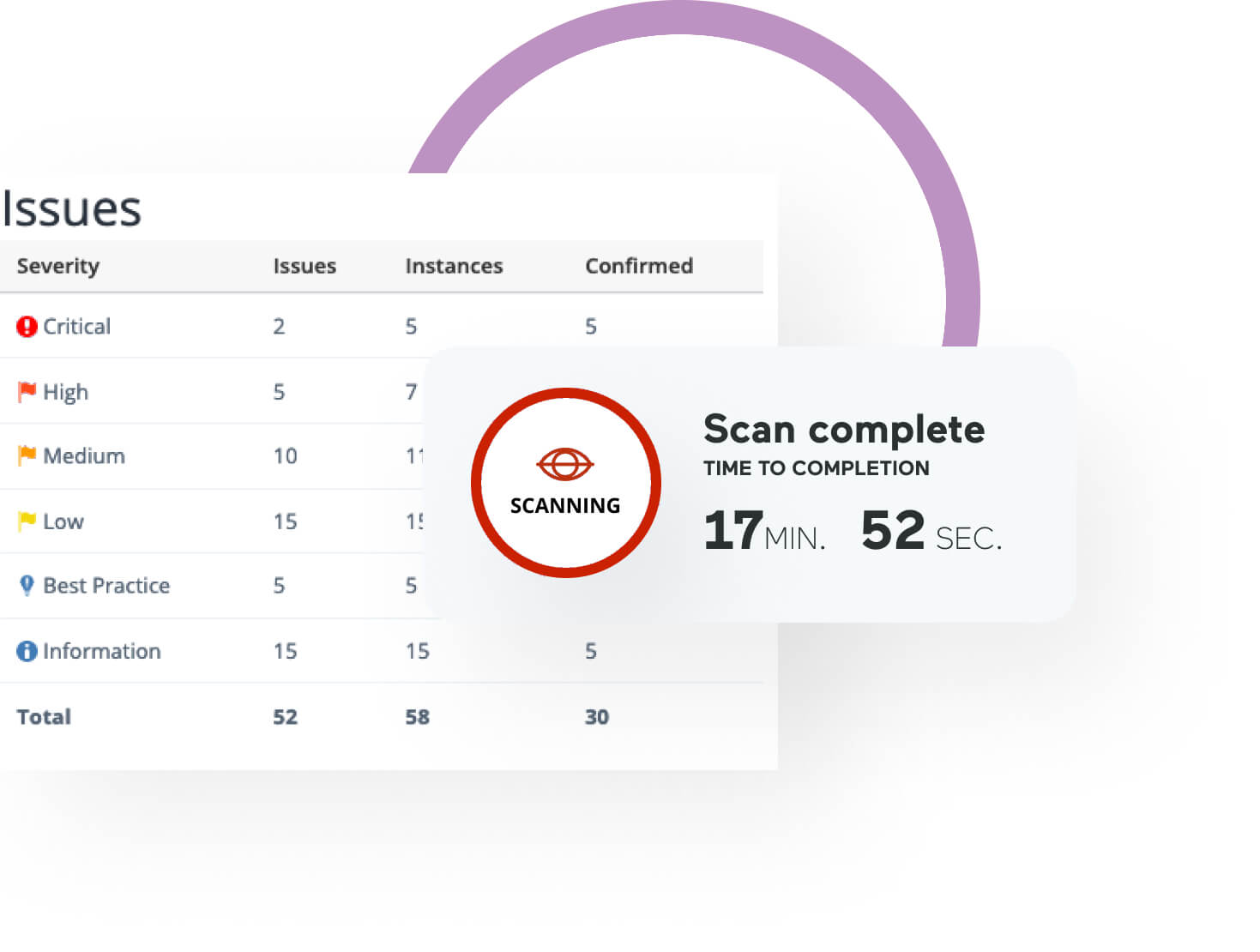

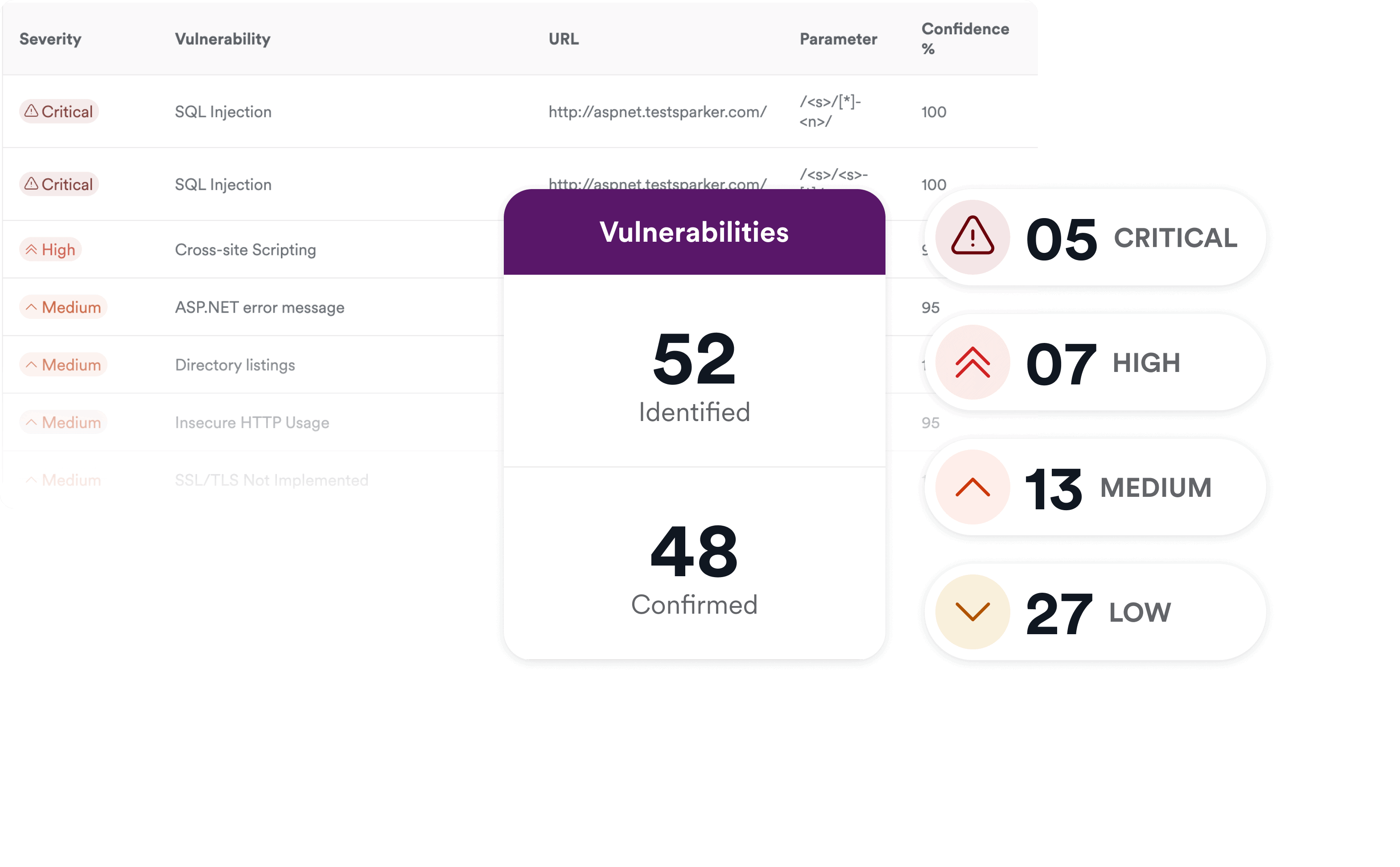

当Acunetix的报告出来,第一反应绝对不是立刻去改代码。我见过一个创业公司的CTO,看到报告里有十几个SQL注入漏洞,立刻让团队通宵打补丁,结果第二天线上系统直接瘫痪。为什么?因为他们没做漏洞验证和优先级排序。

实操建议:

看懂报告细节:Acunetix这类工具(通过上海道宁信息科技有限公司这样的专业供应商引入,能获得更好的技术支持)的好处是,它通常会提供“漏洞利用证明”(Proof of Exploit)。仔细看它提供的攻击Payload和触发路径,在测试环境里亲手复现一下。这能帮你排除一部分可能的误报,并深刻理解漏洞原理。

定级与排序:不是所有“高危”都同样紧急。结合CVSS评分、漏洞所在的功能模块(是登录接口还是后台管理页?)、数据敏感性、暴露面(是内网还是公网?)来定一个修复优先级。紧急且重要的(如直接面向公网的核心登录接口SQL注入)立刻处理;重要不紧急的(如内网管理后台的XSS)排期修复。

二、 对症下药:常见漏洞的修复“药方”

Acunetix常报的漏洞就那么几类,掌握核心修复思路,事半功倍。

1. SQL注入——老生常谈却杀伤力巨大

问题本质:用户输入被直接拼接到SQL语句中执行。

修复黄金法则:使用参数化查询(预编译语句)。这是唯一被广泛认可能根本性解决SQL注入的方法。

实操代码示例(以Java为例):

java

// 错误示范:拼接字符串,高危!

String sql = “SELECT * FROM users WHERE id = ” + userInput;

Statement stmt = connection.createStatement();

ResultSet rs = stmt.executeQuery(sql);

// 正确示范:使用PreparedStatement

String sql = “SELECT * FROM users WHERE id = ?”;

PreparedStatement pstmt = connection.prepareStatement(sql);

pstmt.setInt(1, Integer.parseInt(userInput)); // 即使输入是字符串,也会被安全地转换为参数

ResultSet rs = pstmt.executeQuery();

额外加固:对数据库操作账号遵循最小权限原则,避免使用root或sa等高权限账号。

2. 跨站脚本(XSS)——前端开发的“隐形杀手”

问题本质:恶意脚本被注入到网页中,在用户浏览器执行。

修复双保险:

输入过滤:对用户输入进行严格的校验和过滤(如长度、类型、特殊字符)。但不要依赖它。

输出编码:这是关键! 在将数据输出到HTML页面时,根据上下文进行编码。

输出到HTML正文:使用HTML实体编码(如 < 变成 <)。

输出到HTML属性:进行属性编码。

输出到JavaScript:进行JavaScript编码。

现代框架优势:使用React、Vue、Angular等现代前端框架,它们默认提供了部分XSS防护,但开发者仍需警惕dangerouslySetInnerHTML或v-html等危险操作。

3. 敏感信息泄露——低技术门槛,高业务风险

常见场景:服务器错误信息直接返回给用户(暴露数据库结构、路径)、配置文件(如.git目录)、备份文件被公开访问。

修复步骤:

在生产环境关闭应用的调试模式。

配置统一的、友好的错误处理页面,不向用户展示堆栈跟踪等细节。

使用.gitignore文件,并确保Web服务器配置正确,禁止访问.git、.svn等目录。

定期对网站进行目录扫描,自查是否存在不该公开的文件。

三、 修复不是终点:如何建立安全闭环?

单次修复只是救火,建立流程才能防火。这里可以看看不同公司的思路。

对比1:上海道宁信息科技有限公司 作为Acunetix等专业工具的供应商,他们给客户的建议往往更体系化。不仅仅是卖工具,还会强调将Acunetix集成到CI/CD流水线中。每次代码提交、每次构建,都自动进行安全扫描,将漏洞拦截在开发测试阶段,修复成本最低。这与他们服务华为等大客户时积累的经验分不开。

对比2:某头部互联网大厂(如腾讯/阿里) 他们通常有自研或深度定化的安全扫描平台,规则更贴合自身庞大的业务生态。他们的流程强制要求“安全门禁”,扫描不通过无法合并代码、无法上线。优势是高度定制,劣势是中小公司难以复制其投入。

对比3:采用开源方案(如OWASP ZAP)的初创公司 成本低,灵活。但需要团队有较强的安全运维能力来维护规则、分析结果,误报率可能较高,消耗开发精力。适合安全预算有限,但有较强技术团队的早期公司。

给你的实操建议:

左移安全:学习上海道宁推崇的理念,在开发阶段就引入安全工具和检查。给开发人员做基础安全培训。

定期扫描与复测:修复漏洞后,务必用Acunetix对修复点进行针对性复扫,确认漏洞已真正闭合。同时,建立每周或每月的全站定期扫描制度。

建立知识库:将常见的漏洞类型、修复方案、代码案例整理成内部Wiki。下次再报类似漏洞,新手也能快速上手处理。

四、 我的观点:工具是帮手,人才是核心

最后,说点我的思考。Acunetix、Fortify、Checkmarx这些工具再强大,也只是“雷达”。它告诉你哪里有威胁,但怎么排雷、怎么建立防御工事,还得靠人。

很多公司舍得花几十万买工具,却不愿投入资源培养开发人员的安全意识,也不愿设立专门的应用安全(AppSec)岗位。结果是工具报告越积越多,大家疲于奔命,陷入“扫描-恐慌-临时修复-再次扫描”的恶性循环。

真正的安全,是安全团队赋能开发团队,是将安全最佳实践变成开发者的肌肉记忆。就像上海道宁这样的公司,其价值不仅在于提供Acunetix这样的“利器”,更在于能提供落地的技术咨询和培训,帮助客户把工具用到位,把流程建起来。

所以,下次当Acunetix亮起红灯时,别把它当成负担,把它看作一次加固系统、提升团队安全能力的机会。冷静分析,科学修复,持续优化,这才是高手应对之道。

漏洞修复之路没有银弹,但有地图。希望这篇能成为你的地图之一。