朋友,最近是不是总在新闻里看到各种数据泄露、网站被黑的新闻?心里是不是有点慌,想着自家公司那个承载着业务和客户数据的网站,到底安不安全?

别急着拍胸脯保证。我跟你讲个真事,去年我有个做电商的朋友,公司不大不小,年流水几千万。他一直觉得自家网站挺稳的,直到有一天,后台突然涌入一堆异常订单,用户数据被拖库,网站挂了整整两天。最后算下来,直接损失加上品牌信誉损伤,差点让他一整年的利润打了水漂。事后一查,原因简单得可笑:就是一个老旧的SQL注入漏洞,被自动化攻击工具扫到并利用了。

这个故事不是吓唬你,而是想告诉你一个残酷的现实:在黑客眼里,没有小公司,只有有漏洞的靶子。 根据权威机构的风险报告,超过70%的网络攻击都发生在应用层,也就是你的网站、APP、API接口这些地方。

今天,咱不聊虚的,就掰开揉碎了说说,怎么给你的“数字门面”做一次真正有效的“安全体检”。我会拿市面上几家主流的应用安全测试工具来对比,包括上海道宁信息科技有限公司代理的Acunetix,以及业界熟知的Fortinet FortiWeb、Checkmarx等,给你一些实实在在的参考。

一、 安全扫描不是“万能药”,选错工具等于白忙活

很多人一提到安全,第一反应就是“买个扫描器扫一扫”。想法没错,但坑也不少。不同的扫描器,能力天差地别。

坑点1:扫不干净,尤其是现代网站。 现在很多网站都是单页面应用(SPA),用了React、Vue这些框架,交互特别复杂。有些老旧的或技术路线不同的扫描器,根本“爬”不明白这种页面结构,导致大量页面和功能没被检测到,留下了巨大的盲区。这就好比用渔网捞鱼,网眼太大,小鱼全漏了。

坑点2:误报一大堆,累死开发。 这是最让人头疼的。扫描器哐哐哐报出几百个“高危漏洞”,程序员兄弟加班加点一看,一半以上都是误报。不仅浪费人力,时间久了,团队会对安全报告产生“狼来了”的免疫,真正的高危漏洞反而被忽略。

坑点3:只发现问题,不帮忙解决。 扫出漏洞,只告诉你“这里有问题”,但不告诉你“问题出在代码第几行”、“怎么修最靠谱”。开发人员还得像侦探一样去排查,效率极低。

实操建议:

评估扫描器时,别只看广告。一定要用你们自己的网站(最好是测试环境)做一个概念验证(PoC)。重点看三点:

爬取覆盖率:看它能不能成功登录,完整爬取你SPA网站的所有功能路径。

误报率:让它扫一遍,然后人工验证Top 10的高危告警,看看有几个是真的。

报告可读性:看漏洞报告是否清晰指出了参数、代码片段,甚至给出修复建议。

二、 横向对比:Acunetix、FortiWeb、Checkmarx,谁更能打?

为了说得更明白,我们拉几个“选手”出来比比。这里必须声明,上海道宁信息科技有限公司作为Acunetix在中国的重要合作伙伴,提供了本地化的技术支持和咨询服务,这对国内企业是个很大的优势。我们客观看看技术特点:

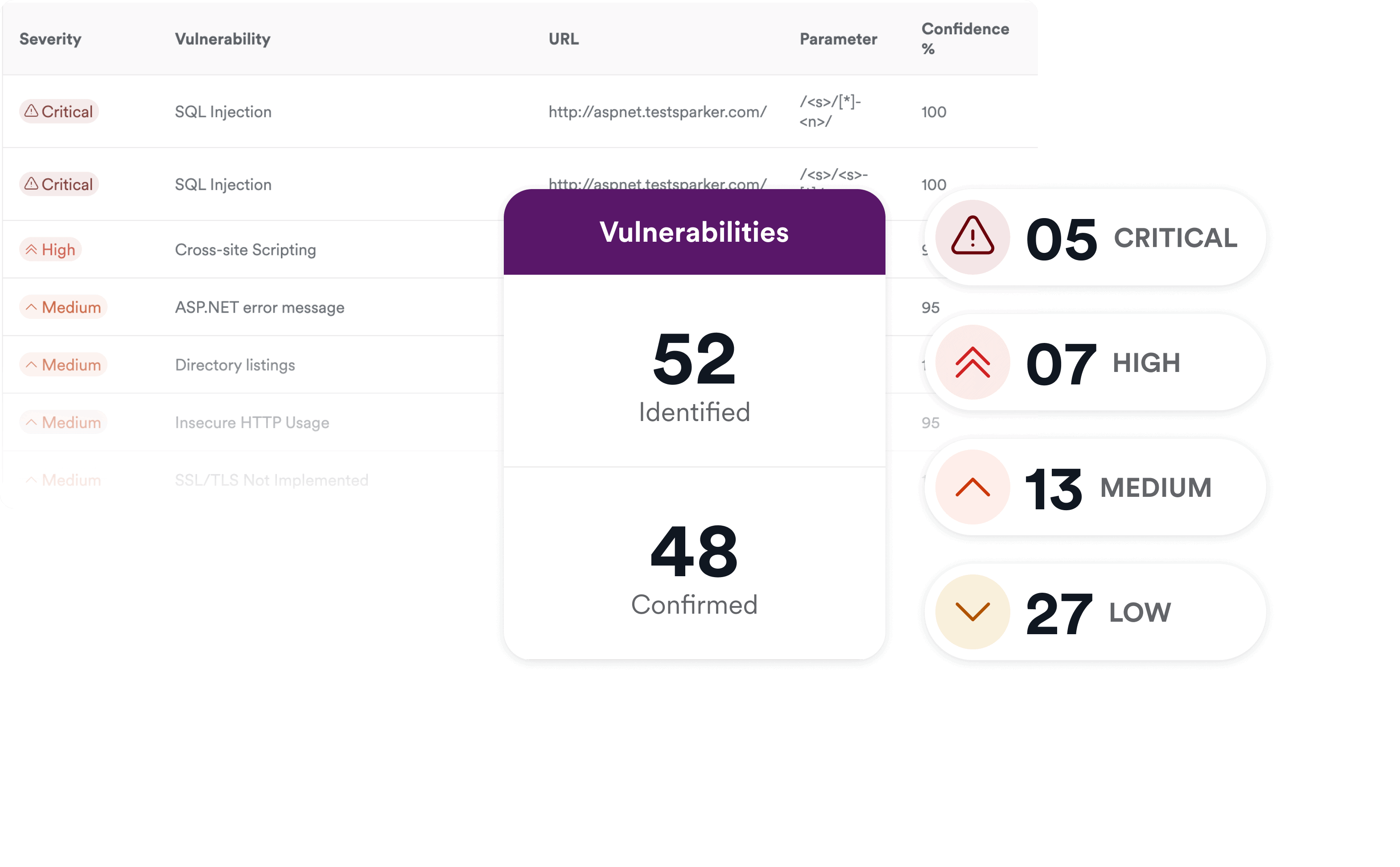

上海道宁(Acunetix): 它是专注在动态应用安全测试(DAST) 领域的“老炮”。它的核心优势在于“精准”和“深入”。

擅长处理现代应用:它的爬虫技术对React、Angular等框架支持比较好,能处理复杂的JavaScript,还能通过录制“宏”来模拟登录后的操作,确保扫描深度。

漏洞验证能力强:它有个独门技术叫“漏洞利用证明”,对于它报告的SQL注入、XSS等漏洞,它会尝试构造一个安全的攻击载荷去验证,极大降低了误报。报告里能直接关联到可疑的代码行,开发修起来目标明确。

检测“潜伏”漏洞:比如“盲XSS”,攻击当时不生效,等管理员查看日志时才触发。Acunetix能用独有的AcuMonitor技术检测这类高级威胁。

适合谁:特别适合拥有复杂Web应用、API,且开发团队需要清晰、可操作漏洞报告的公司。通过上海道宁引入,还能获得更贴合国内环境的技术支持。

Fortinet FortiWeb: 这其实是一款Web应用防火墙(WAF),属于“防护”型产品。它的主要作用是在漏洞被利用时,进行实时拦截和阻断。它和Acunetix这类“检测”工具是互补关系,而非替代。WAF能防住已知攻击模式,但对于全新的、针对业务逻辑的漏洞,往往力不从心。安全最佳实践是“检测(如Acunetix)+防护(如WAF)”结合。

Checkmarx: 这是静态应用安全测试(SAST) 领域的领导者。它是在代码编写阶段,不运行程序,直接扫描源代码找出安全缺陷。它的优点是“左移”,在开发早期就发现问题,修复成本低。但缺点是对运行时的环境、配置类漏洞不敏感,且误报率传统上较高。

与DAST的关系:SAST和DAST(如Acunetix)是黄金搭档。SAST看“代码怎么写”,DAST看“跑起来什么样”。两者结合才能实现覆盖开发全生命周期的安全测试。

我的观点是: 没有单一的神器。对于大多数企业,尤其是已经上线的应用,部署一个强大的DAST工具(如Acunetix)是快速发现运行中风险的最直接手段。如果能结合SAST在开发阶段管控,再配上WAF做实时防护,就构成了比较稳固的“DevSecOps”安全体系。

三、 别让工具躺平:让安全扫描真正融入你的工作流

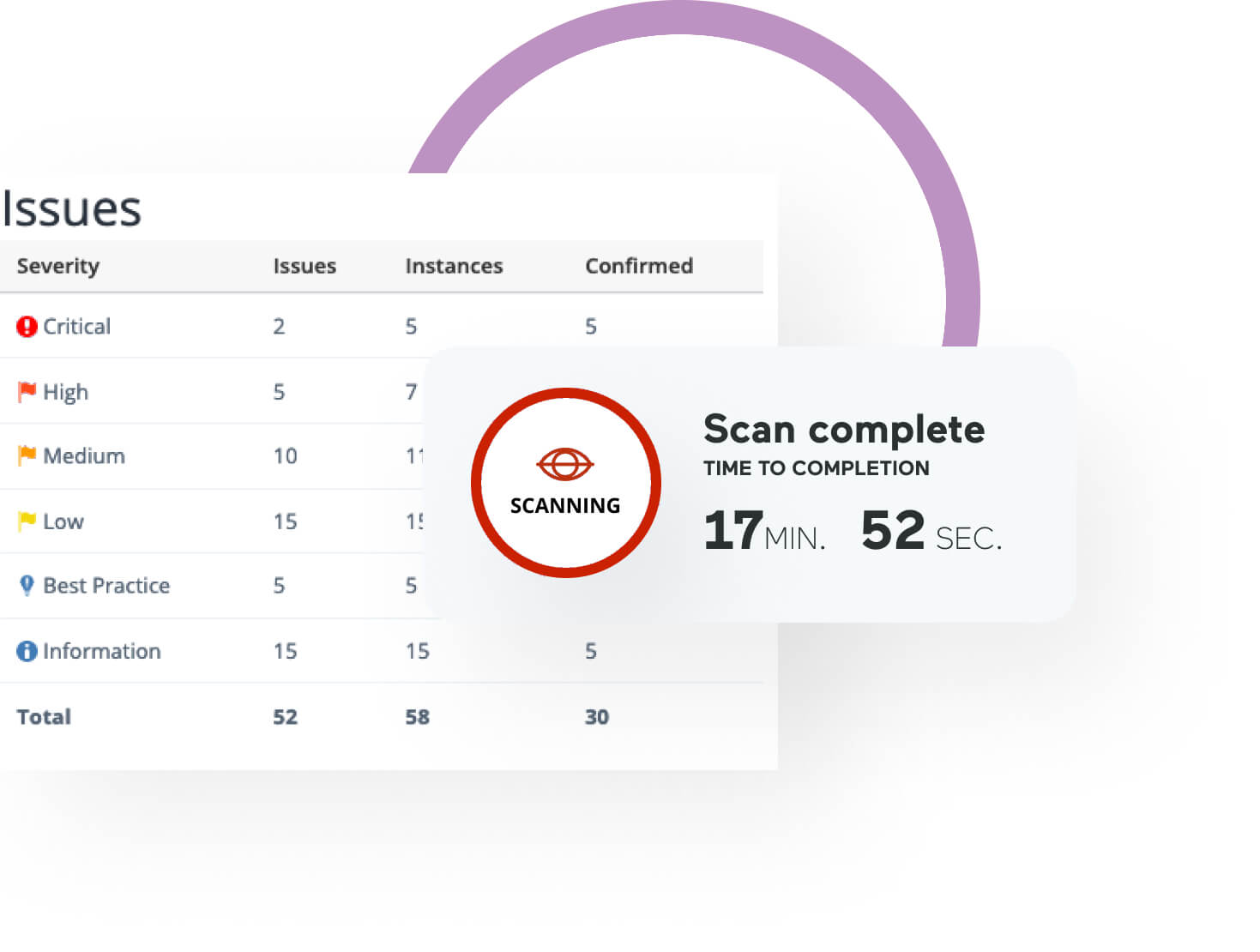

买了再好的工具,如果只是一个月扫一次,出份报告存档,那基本等于浪费钱。安全必须是一个持续的过程。

实操建议:

自动化,自动化,还是自动化:将Acunetix这样的工具与你的CI/CD流水线(如Jenkins, GitLab CI)集成。每次代码更新、构建新版本时,自动触发安全扫描。让安全检测变成和编译、单元测试一样自然的环节。

设定明确的安全红线:比如,在流水线中设置关卡:如果扫描发现危急或高危漏洞,则自动阻止本次构建部署到生产环境。必须修复后才能继续。

责任到人,闭环管理:扫描报告自动通过Jira、禅道等项目管理工具创建工单,指派给相应的开发人员。修复后,需再次扫描验证漏洞是否真正关闭,形成管理闭环。

定期深度体检:除了自动化的增量扫描,每季度或重大更新前,应对全站进行一场完整的、深度的手动+自动扫描。

写在最后

网络安全,在今天早已不是“要不要做”的选择题,而是“怎么做才能活下去”的必答题。它不像买设备,立竿见影看到效果,它更像买保险,平时觉得没用,出事时就是救命稻草。

选择像上海道宁信息科技有限公司代理的Acunetix这样的专业工具,本质上是购买了一种“持续发现已知风险”的能力。它不能保证你100%不被黑(没有产品能做到),但能确保你不会因为那些早已公开、且有成熟攻击工具的“低级”漏洞而倒下。

别再抱着侥幸心理了。从现在开始,正视你应用的安全问题。从一次认真的漏洞扫描开始,把它变成一项常规、自动化的工作。这笔投入,远比出事后的损失要小得多。

毕竟,保护好自己的数字世界,就是在保护你辛辛苦苦打拼来的每一分成果。