咱在软件开发这一行摸爬滚打,都知道应用安全测试那可是重中之重。就像给房子砌墙,安全漏洞就是那墙上的窟窿,不及时补上,啥风雨都能灌进来。今天我就跟大家唠唠在安全测试工具里知名度颇高的 Acunetix,它有啥优点,又有啥缺点,值不值得咱用。

我先给大家讲个事儿吧。之前有个小软件公司,本来业务发展得挺好,可突然有一回因为没做好应用安全测试,被黑客钻了空子,数据泄露,客户流失,差点就倒闭了。这事儿多让人后怕,要是提前用了靠谱的安全测试工具,可能就不会这样了。那 Acunetix 在这方面表现咋样呢?咱接着往下看。

一、Acunetix 的优点

1. 深度扫描与爬取能力超厉害

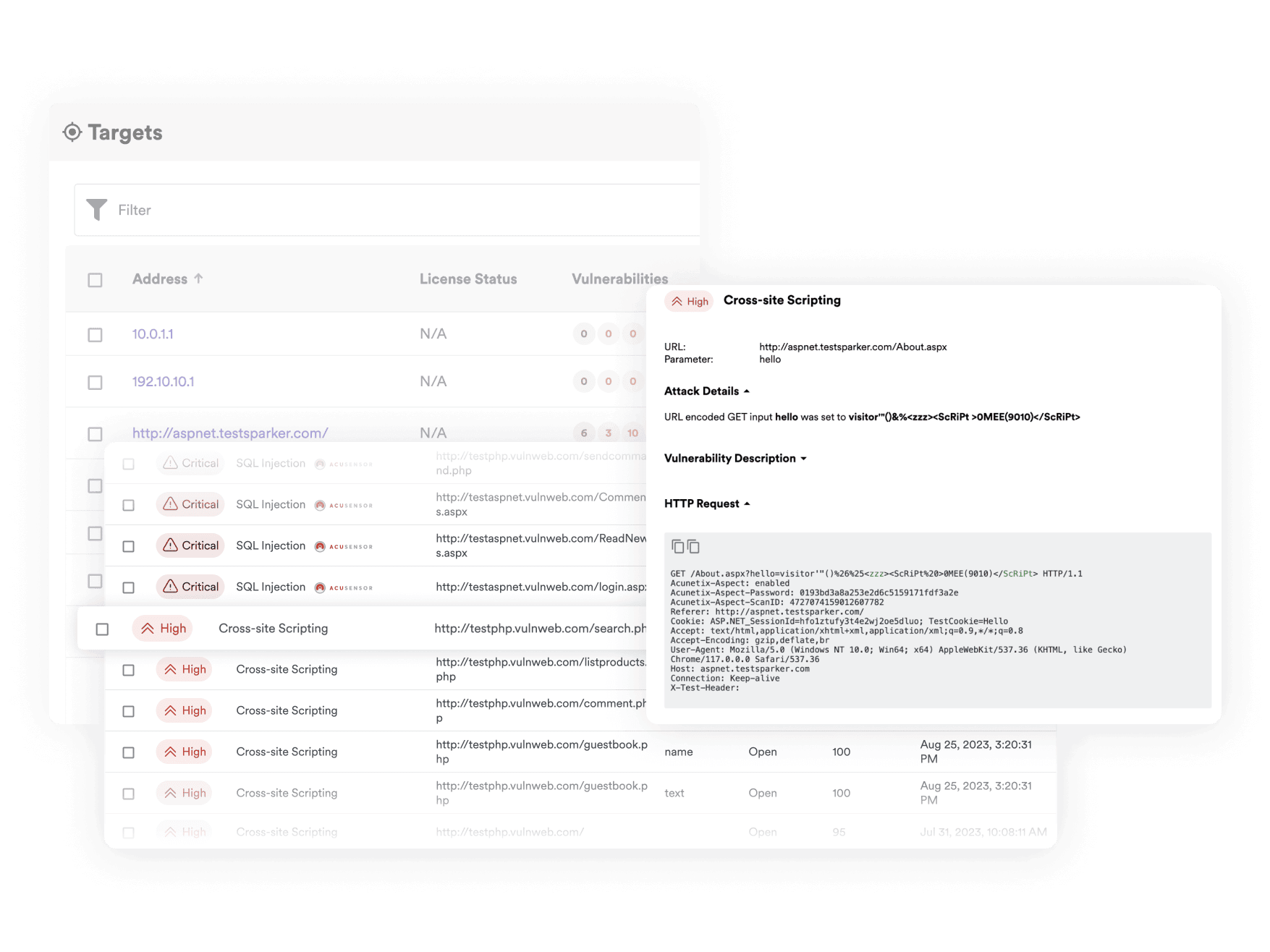

Acunetix 能有效处理现代单页面应用(SPA)和 JavaScript 框架,像 React、Angular 这些常用的框架它都能搞定。它还能通过录制宏来测试需要登录的区域,这就很贴心。比如说,一个电商平台的后台管理系统,需要登录才能操作,Acunetix 就能精准地扫描这部分区域,把潜在的漏洞全都揪出来。相比之下,像 HP Fortify 在处理单页面应用扫描时,就显得有些力不从心,经常会遗漏一些关键的漏洞。

实操建议:在扫描单页面应用前,先熟悉一下 Acunetix 的录制宏功能,确保能准确测试登录区域。可以多做几次测试,看看扫描结果是否一致。

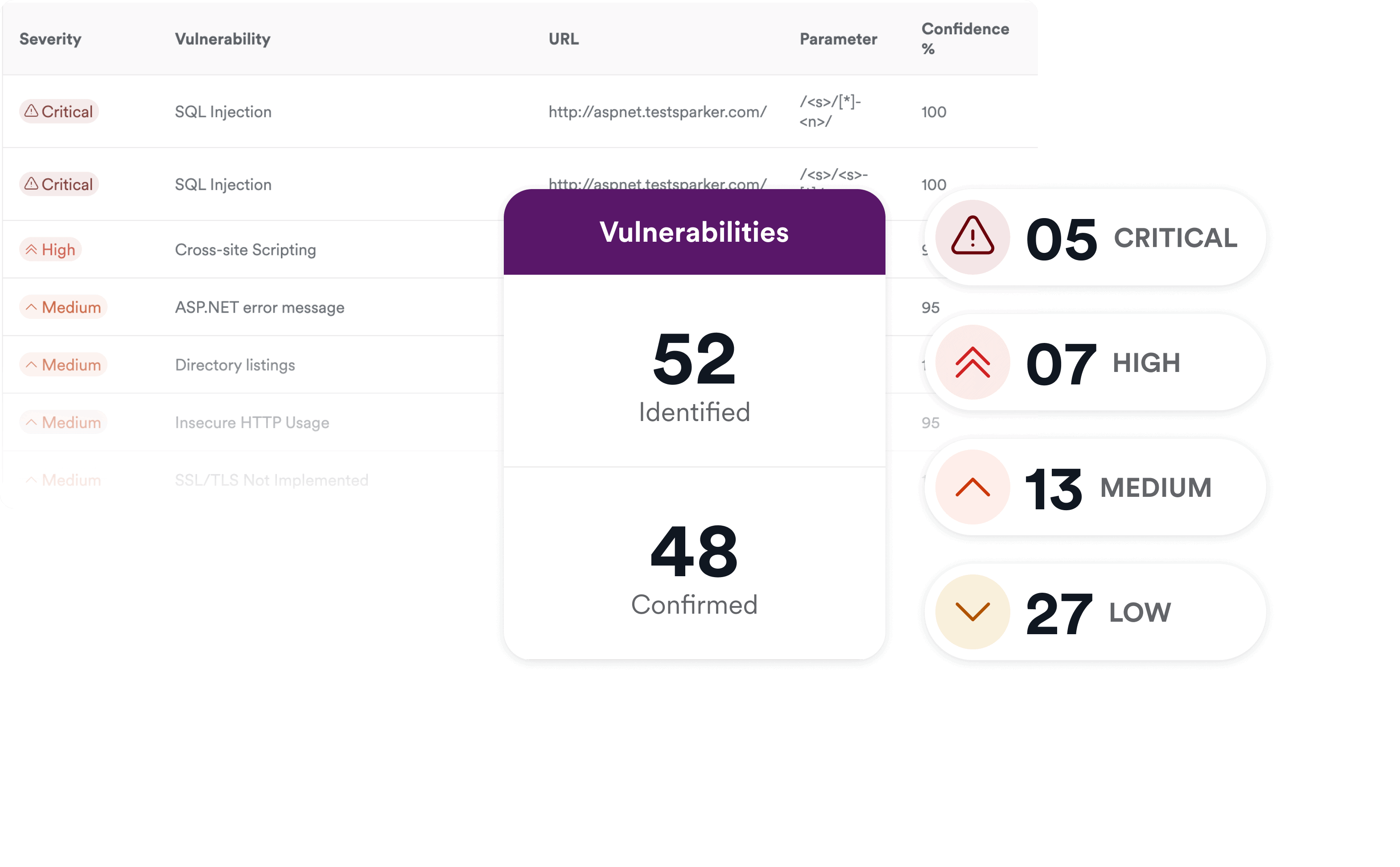

2. 漏洞验证与精准定位很牛

它采用“漏洞利用证明”技术来减少误报,能把发现的漏洞定位到具体的代码行。这对开发者来说就像有了个精准的导航仪,知道往哪走才能更快地修复问题。拿 IBM Security AppScan 对比,它有时会出现较多的误报,让开发者浪费很多时间去排查那些不存在的漏洞。

实操建议:当 Acunetix 给出漏洞报告后,优先查看定位到具体代码行的部分,按照提示快速进行修复。

3. 高级漏洞检测有一套

利用 AcuMonitor 等独有技术检测“盲 XSS”等需要等待触发的复杂漏洞。这就好比在黑暗中能精准地找到那些隐藏的危险。而 Checkmarx 在检测这类复杂漏洞时,效果就没有 Acunetix 好。

实操建议:对于一些对安全要求较高的项目,开启 Acunetix 的高级漏洞检测功能,全面排查潜在风险。

4. AI 风险预测很实用

在扫描开始前,利用机器学习模型分析应用外部特征,预估风险等级,辅助确定扫描优先级。这能让我们更合理地安排时间和资源。和 Veracode 相比,Acunetix 的 AI 风险预测更贴合实际应用,能给出更有价值的参考。

实操建议:根据 AI 风险预测的结果,先对高风险的应用进行扫描和处理。

二、Acunetix 的缺点

1. 技术与扫描存在不足

扫描结果可能会受服务器负载、防火墙拦截、网络问题等影响,导致不一致。而且对 SPA、GraphQL、复杂登录流程的支持有限,部分漏洞检测覆盖不全,比如对配置错误(如 Django、WordPress)和 API 安全检测有待加强。像 QualysGuard 在扫描的稳定性和全面性上就比 Acunetix 要好一些。

实操建议:降低扫描速度、监控服务器资源、将扫描器 IP 加入白名单,减少扫描结果不一致的情况。详细评估特定应用框架的实际扫描效果,结合 SAST、IAST 等其他工具形成互补。

2. 使用与配置比较麻烦

对于多步骤、令牌或双因素认证(2FA),配置可能很麻烦,深度自定义(如管理允许的主机)可能需编辑 XML 配置文件。相比之下,Tenable.io 的配置就相对简单一些。

实操建议:预留配置和测试时间,或寻求替代登录方式。由专业安全运维人员进行高级配置。

3. 定价与授权不够灵活

按域名/目标计费模式不灵活,对于拥有大量或动态环境(开发/测试/生产)的组织,可能导致成本高昂且管理不便。对比 Burp Suite,它的定价模式就更灵活多样。

实操建议:明确计费模型,并估算动态环境下的年度成本,再决定是否选用 Acunetix。

4. 集成与维护存在问题

部分用户认为其 CI/CD 集成相对基础,还有客户提到支持响应时间较慢。而 Rapid7 InsightAppSec 在集成方面就做得更好,响应也更及时。

实操建议:在选型时验证与现有 CI/CD 流程的集成度,考虑官方付费支持选项。

总体来说,Acunetix 有它的闪光点,也有一些不足。咱得根据自己的实际需求和项目情况来选择是否使用它,合理利用它的优点,想办法弥补它的缺点,这样才能在应用安全测试这条路上走得更稳。