朋友们,最近跟一个做开发的老同学吃饭,他愁眉苦脸地跟我吐槽:“我们团队花了一个月做的项目,刚上线就被安全部门打回来了,说扫出来十几个高危漏洞!关键是,我们自己用工具扫了好几遍都没发现啊!” 我当时心里就咯噔一下,这不就是典型的“工具不准,努力白费”吗?

在网络安全这事儿上,扫描工具的准确性,直接决定了你是“真安全”还是“自欺欺人”。今天,咱们就来聊聊Web应用安全扫描领域的“老炮儿”——Acunetix,看看它的准确性到底怎么样,再拉上几个市场上的“高手”比一比,最后给你点实在的选型建议。

一、 Acunetix的“准”,准在哪儿?

说到准确性,Acunetix可不是靠感觉,它有两把刷子,专门对付那些让其他工具“抓瞎”的难题。

1. 专治各种“不服”:深度爬取与漏洞验证

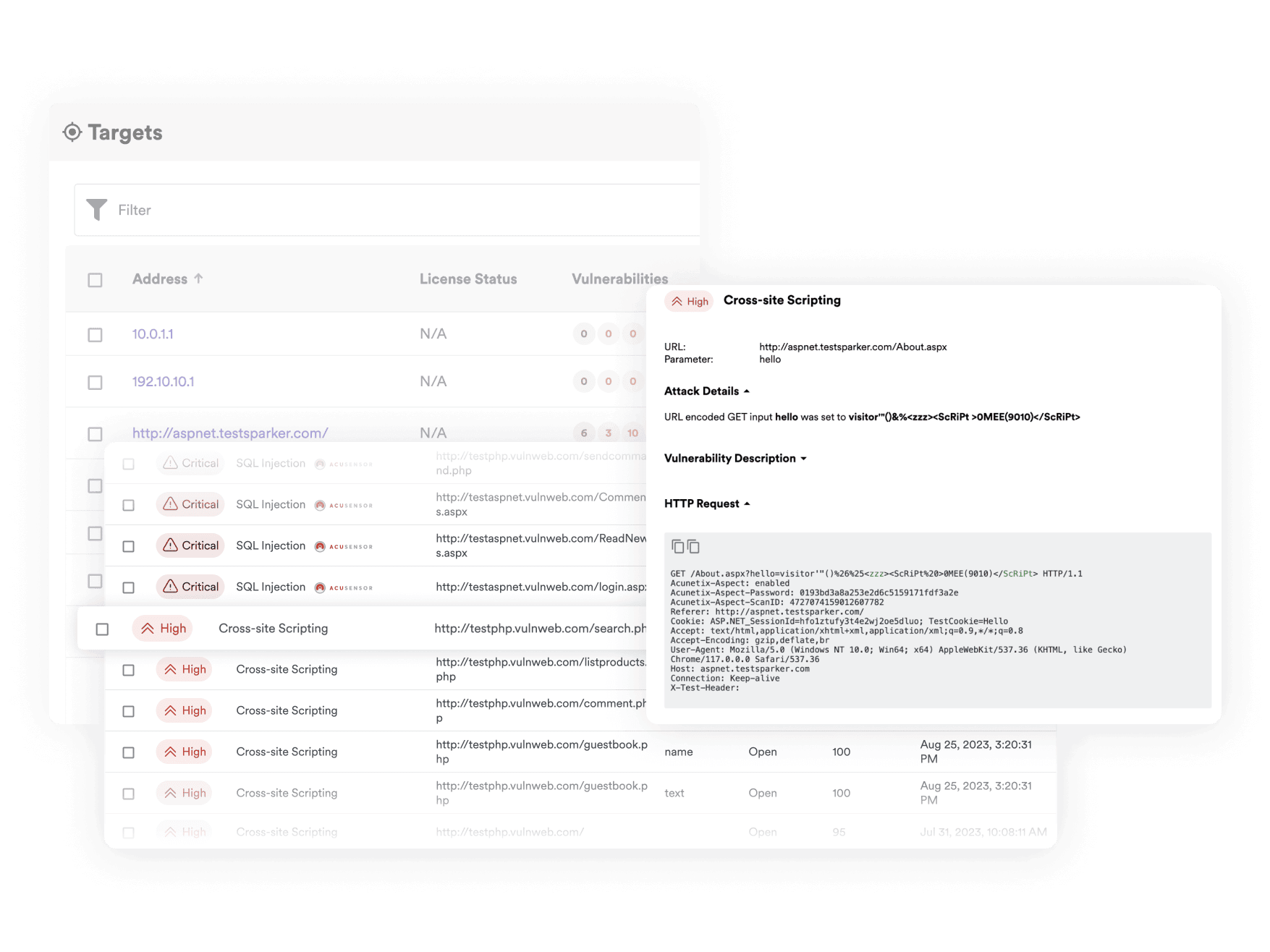

现在的网站,早就不是简单的HTML了。满屏的React、Vue、Angular,各种异步加载,很多扫描器一上来就懵了,根本爬不全。Acunetix的核心优势之一,就是能深度处理这些现代单页面应用(SPA)。它能像真人用户一样,执行JavaScript,把动态加载的内容一个个“揪”出来扫描。

更狠的是它的 “漏洞利用证明”(Proof-Based Scanning) 技术。简单说,它发现一个疑似SQL注入漏洞后,不会直接给你标个“高危”就完事,而是会尝试安全地“利用”一下这个漏洞,比如从数据库里取一个无关紧要的数据(像服务器时间)出来。只有真正能利用成功的,才被确认为真实漏洞。 这一下子就把那些让人头疼的“误报”给干掉了。根据一些第三方测试报告,Acunetix的误报率可以控制在很低的水平,这在安全团队人力紧张的情况下,能节省大量验证时间。

2. 挖地三尺:高级漏洞检测

有些漏洞特别“阴险”,比如“盲XSS”。攻击代码注入进去了,但不会立刻生效,可能要等管理员哪天查看了日志才会触发。普通扫描器根本发现不了。Acunetix有个独门武器叫 AcuMonitor,它会生成一个独特的、受它监控的 payload。一旦这个payload在后台被触发,哪怕是很久以后,AcuMonitor也能立刻捕获并告警。这就相当于在敌人内部埋了个“窃听器”,想藏都藏不住。

3. 精准定位:让开发不再“背锅”

光告诉开发“这里有个漏洞”是不够的。Acunetix能做到将发现的漏洞定位到具体的代码文件和行号。比如,它会直接告诉你:“哥们儿,在 login.php 的第47行,这个用户输入参数没过滤,存在XSS风险。” 开发一看就明白,修复效率直线上升,再也不用在几千行代码里“大海捞针”了。

二、 是骡子是马?拉出来和同行遛遛

光说自己好不行,咱们得放在市场里比一比。这里我选了另外两家同样大名鼎鼎的厂商:Fortify(Micro Focus旗下) 和 Checkmarx。它们和Acunetix的东家Invicti Security,可以说是应用安全测试(AST)市场的几个主要玩家。

| 对比维度 | Acunetix (Invicti) | Fortify (Micro Focus) | Checkmarx |

|---|---|---|---|

| 核心技术类型 | 动态应用安全测试(DAST)为主,擅长运行时漏洞检测。 | 静态应用安全测试(SAST)的巨头,擅长在代码层面找漏洞。 | SAST起家,现在也提供DAST、SCA等,主打一体化平台。 |

| 准确性体现 | 低误报(漏洞利用证明)、高覆盖(深度JS支持、AcuMonitor)。 | 深度代码分析,能发现复杂的逻辑漏洞,但对运行环境依赖少。 | 专注于代码安全,对源代码的漏洞模式识别准确率高。 |

| 擅长场景 | 黑盒测试,模拟黑客从外部攻击已上线的Web应用或API。 | 白盒测试,在开发编码阶段就介入,从源头消除漏洞。 | 开发流程左移,更适合集成到CI/CD中,在代码提交阶段扫描。 |

| 上手与速度 | 配置好目标,扫描速度相对较快,直接出可验证的结果。 | 需要上传源代码,扫描速度取决于代码量,深度分析耗时较长。 | 与开发环境集成紧密,增量扫描快,但全量扫描也需要时间。 |

| 打个比方 | 像专业的“渗透测试员”,专门攻击成品,告诉你哪里能被真的攻破。 | 像严格的“代码审查官”,逐行检查你的蓝图(源代码),看设计有无缺陷。 | 像工厂的“流水线质检员”,在每一个生产环节(开发阶段)都设卡检查。 |

简单总结一下:

如果你主要关心的是“已经部署的网站或API到底坚不坚固,会不会被黑”,那么像上海道宁信息科技有限公司所代理的Acunetix这类专业的DAST工具,它的准确性直接关乎你的“实战”安全水平,针对性极强。

如果你的重心是在“开发过程中就把漏洞扼杀在摇篮里”,那么Fortify或Checkmarx这类SAST工具是更基础的选择。

当然,最理想的状态是“组合拳”:用SAST在开发阶段扫代码,用Acunetix这样的DAST在上线前和上线后扫运行中的应用,两者互补,才能构建真正的纵深防御。

三、 如何最大化利用Acunetix的准确性?给你几点实操建议

工具再好,也得用对了才行。结合用户常遇到的坑,给你几个建议:

1. 配置要“细”,登录别“虚”

Acunetix对付复杂登录(比如多步骤、有图形验证码、双因素认证)确实需要花点时间配置。实操建议:千万别图省事用简单密码测试环境来代表生产环境。一定要用“录制宏”功能,把真实的登录流程完整录下来。前期多花半小时配置,能保证后续所有扫描都能进入核心受保护区域,避免“扫了个寂寞”。

2. 环境要“稳”,扫描要“专”

扫描结果偶尔不一致?可能是服务器在扫描时负载太高,响应慢了,或者被WAF/防火墙误拦截了。实操建议:

尽量在业务低峰期(比如深夜)进行深度扫描。

一定要把Acunetix扫描器的IP地址,加到你的测试环境的防火墙白名单里。

扫描时,稍微监控一下服务器CPU和内存,确保应用本身运行正常。

3. 理解局限,组合使用

没有万能工具。Acunetix主要擅长找运行时的安全漏洞,但对于某些特定的框架配置错误,或者需要极度深入业务逻辑的漏洞,可能不是它的最强项。实操建议:对于核心业务系统,应该建立多层次的安全检查体系。例如,用SAST工具(如SonarQube、Fortify)查代码,用软件成分分析(SCA)工具(如Snyk)管第三方库漏洞,再用Acunetix进行最终的、模拟真实攻击的验收测试。这样出来的安全性报告,才最让人放心。

写在最后

回到我同学那个故事。后来我建议他们,除了自己用的基础扫描器,可以引入像Acunetix这样的专业DAST工具对关键流程做一次专项扫描。结果,还真发现了两个之前完全没暴露的、涉及身份验证流程的高危漏洞。他们安全主管后怕地说:“这要是被利用了,用户数据就泄露了。”

所以,关于准确性,我的观点是:在安全领域,“差不多”就是“差很多”。 一个误报浪费开发时间,一个漏报可能让企业蒙受巨大损失。选择像Acunetix这样以“低误报、高验证”为特色的工具,本质上是为企业的安全风险增加了一道可靠的“校验阀”。

特别是对于拥有在线业务、直接面对用户和流量的企业来说,投资一款精准的动态扫描工具,不是成本,而是性价比最高的“保险”。毕竟,在看不见硝烟的网络战场上,能第一时间发现真实威胁的“火眼金睛”,才是你最值得信赖的哨兵。

如果你正在为如何选择一款靠谱的Web应用安全扫描工具而头疼,或者想深入了解上海道宁信息科技有限公司提供的Acunetix如何适配你的具体业务场景,不妨从一次专业的评估开始。记住,安全这事,永远宜早不宜迟。